- Что такое биометрия?

- Идентификация и аутентификация

- Биометрические паспорта и документы

- Системы безопасного доступа к информационным ресурсам

- 4.2. Биометрические системы защиты информации

- Достоинства и недостатки

- Как сдать биометрию?

- Сканирование глаза

- Классификация

- Методы биометрической идентификации:

- Статический метод биометрической аутентификации и его разновидности

- Где применяется биометрическая защита

- Динамические методы биометрической аутентификации

- Идентификация по отпечаткам пальцев

- Идентификация по характеристикам речи

- Идентификация по радужной оболочке глаза

- Сравнение биометрических методов по психологическому комфорту пользователя

- Применение в повседневной жизни

- Возможные ошибки

- Заключение

Что такое биометрия?

Общеизвестные примеры биометрических данных — это характерные рисунки радужной оболочки глаза или папиллярных линий на подушечках пальцев. Впрочем, стоит отметить, что к биометрии относят не только физические, но и поведенческие показатели, наподобие походки или индивидуальных особенностей набора текстов на клавиатуре.

Однако к какому бы типу ни относились эти данные, они в любом случае неотъемлемы от человека и поэтому могут гарантировать очень высокую надежность удостоверения личности — при условии, что считыватели трудно обмануть. В целом биометрическая аппаратура развивается сейчас именно в этом направлении, повышая устойчивость к фотографиям лиц и напечатанным на 3D-принтерах пальцам.

Главные требования к биометрическим характеристикам можно назвать «тремя У»: универсальность, уникальность, устойчивость. Иначе говоря, для того, чтобы стать критерием распознавания личности, параметр должен иметься у каждого человека, отличаться в каждом конкретном случае и оставаться относительно неизменным со временем. Есть и несколько сопутствующих требований: например, характеристика должна быть удобна для измерения, включая общественную приемлемость этой процедуры.

Имеются ГОСТы по следующим методам:

- изображение отпечатка пальца,

- изображение лица,

- изображение радужной оболочки глаза,

- изображение сосудистого русла,

- геометрия контура кисти руки,

- динамика подписи,

- данные ДНК.

Помимо этих способов известен или обсуждается ряд других, в том числе довольно экзотичных:

- звучание голоса,

- изображение сетчатки глаза,

- тепловая карта лица,

- индивидуальный характер набора текста на клавиатуре.

Идентификация и аутентификация

Биометрия помогает идентифицировать человека, т. е. установить личность неизвестного гражданина путем сравнения его физиологических данных с известными данными, расположенными в базе или каталоге. Примером биометрической идентификации является опознание личности преступника по его отпечаткам пальцев путём их сравнения с существующими в криминалистической базе полиции отпечатками.

Главной целью биометрической идентификации являются:

- 100% точность определения личности;

- высокая скорость обработки большого массива информации.

Часто биометрическую идентификацию путают с аутентификацией – процедурой проверки подлинности введённого пароля, цифровой подписи или контрольных сумм файлов, которая используется в цифровых технологиях.

Примером биометрической аутентификации является доступ гражданина в контролируемую или строго охраняемую зону с помощью сканирования сетчатки определённого (левого или правого) глаза или сканирования отпечатка заранее определённого пальца руки, которые и являются паролем доступа.

Главной целью биометрической аутентификации является создание системы, которая:

- не ошибается в определении легитимного пользователя;

- не допускает вход в систему посторонних лиц.

Все существующие технологии идентификации и аутентификации основаны на проведении предварительных операций:

- Получение статического или динамического биометрического образца.

- Преобразование образца в математический код и создание на его основе математического шаблона.

- Создание базы данных полученных шаблонов.

- Сравнение представленных для идентификации или аутентификации образцов с шаблонами базы.

- Принятие решений о соответствии представленного образца определённому шаблону (совпадение или нет).

Результатом применения этих технологий становится:

- доступ или отказ в доступе к защищаемой системе;

- определение виновности проверяемого лица;

- пополнение базы данных, если не обнаружено соответствие образца шаблонам базы.

Биометрические паспорта и документы

К ним относятся:

- паспорта с цифровой фотографией;

- паспорта с вставленным чипом, где содержится биометрическая информация о его владельце;

- документы с нанесёнными отпечатками пальцев (водительские права в некоторых штатах США);

- пластиковые карты с магнитной полосой, содержащей биометрию владельца.

Системы безопасного доступа к информационным ресурсам

Обычно данные системы используют цифровую аутентификацию в виде логинов и паролей. Но в особых случаях могут использоваться:

- первоначальная биометрическая идентификация для введения в базу данных информации о клиенте;

- удалённая биометрическая аутентификация с распознаванием лица клиента, отпечатка пальца или голоса для входа в систему;

- дополнительная информация поведенческого характера производимых клиентом действий (скорость печатания знаков на клавиатуре компьютера, особенности использования колеса прокрутки компьютерной мыши, манера клиента держать и использовать смартфон и др.);

- использование пассивной биометрии с машинным обучением в процессе нахождения легитимного клиента на информационном ресурсе.

4.2. Биометрические системы защиты информации

Биометрические системы защиты информации — системы контроля доступа, основанные на идентификации и аутентификации человека по биологическим признакам, таким как структура ДНК, рисунок радужной оболочки глаза, сетчатка глаза, геометрия и температурная карта лица, отпечаток пальца, геометрия ладони. Также эти методы аутентификации человека называют статистическими методами, так как основаны на физиологических характеристиках человека, присутствующих от рождения и до смерти, находящиеся при нем в течение всей его жизни, и которые не могут быть потеряны или украдены. Часто используются еще и уникальные динамические методы биометрической аутентификации — подпись, клавиатурный почерк, голос и походка, которые основаны на поведенческих характеристиках людей.

Понятие «биометрия» появилось в конце девятнадцатого века. Разработкой технологий для распознавания образов по различным биометрическим характеристикам начали заниматься уже достаточно давно, начало было положено в 60-е годы прошлого века. Значительных успехов в разработке теоретических основ этих технологий добились наши соотечественники. Однако практические результаты получены в основном на западе и совсем недавно. В конце двадцатого века интерес к биометрии значительно вырос благодаря тому, что мощность современных компьютеров и усовершенствованные алгоритмы позволили создать продукты, которые по своим характеристикам и соотношению стали доступны и интересны широкому кругу пользователей. Отрасль науки нашла свое применение в разработках новых технологий безопасности. Например, биометрическая система может контролировать доступ к информации и хранилищам в банках, ее можно использовать на предприятиях, занятых обработкой ценной информации, для защиты ЭВМ, средств связи и т. д.

Суть биометрических систем сводится к использованию компьютерных систем распознавания личности по уникальному генетическому коду человека. Биометрические системы безопасности позволяют автоматически распознавать человека по его физиологическим или поведенческим характеристикам.

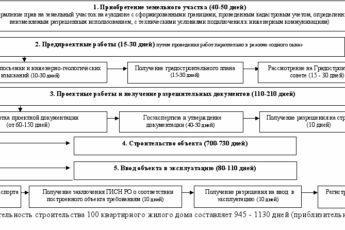

Рис. 4.1. Сегментация биометрического рынка по методам идентификации

Описание работы биометрических систем:

Все биометрические системы работают по одинаковой схеме. Вначале, происходит процесс записи, в результате которого система запоминает образец биометрической характеристики. Некоторые биометрические системы делают несколько образцов для более подробного запечатления биометрической характеристики. Полученная информация обрабатывается и преобразуется в математический код. Биометрические системы информационной безопасности используют биометрические методы идентификации и аутентификации пользователей. Идентификация по биометрической системы проходит в четыре стадии:

- Регистрация идентификатора — сведение о физиологической или поведенческой характеристике преобразуется в форму, доступную компьютерным технологиям, и вносятся в память биометрической системы;

- Выделение — из вновь предъявленного идентификатора выделяются уникальные признаки, анализируемые системой;

- Сравнение — сопоставляются сведения о вновь предъявленном и ранее зарегистрированном идентификаторе;

- Решение — выносится заключение о том, совпадают или не совпадают вновь предъявленный идентификатор.

Заключение о совпадении/несовпадении идентификаторов может затем транслироваться другим системам (контроля доступа, защиты информации и т. д), которые далее действуют на основе полученной информации.

Одна из самых важных характеристик систем защиты информации, основанных на биометрических технологиях, является высокая надежность, то есть способность системы достоверно различать биометрические характеристики, принадлежащие разным людям, и надежно находить совпадения. В биометрии эти параметры называются ошибкой первого рода (False Reject Rate, FRR) и ошибкой второго рода (False Accept Rate, FAR). Первое число характеризует вероятность отказа доступа человеку, имеющему доступ, второе — вероятность ложного совпадения биометрических характеристик двух людей. Подделать папиллярный узор пальца человека или радужную оболочку глаза очень сложно. Так что возникновение «ошибок второго рода» (то есть предоставление доступа человеку, не имеющему на это право) практически исключено.

Однако, под воздействием некоторых факторов биологические особенности, по которым производится идентификация личности, могут изменяться. Например, человек может простудиться, в результате чего его голос поменяется до неузнаваемости. Поэтому частота появлений «ошибок первого рода» (отказ в доступе человеку, имеющему на это право) в биометрических системах достаточно велика. Система тем лучше, чем меньше значение FRR при одинаковых значениях FAR. Иногда используется и сравнительная характеристика EER (Equal Error Rate), определяющая точку, в которой графики FRR и FAR пересекаются. Но она далеко не всегда репрезентативна. При использовании биометрических систем, особенно системы распознавания по лицу, даже при введении корректных биометрических характеристик не всегда решение об аутентификации верно. Это связано с рядом особенностей и, в первую очередь, с тем, что многие биометрические характеристики могут изменяться. Существует определенная степень вероятности ошибки системы. Причем при использовании различных технологий ошибка может существенно различаться. Для систем контроля доступа при использовании биометрических технологий необходимо определить, что важнее не пропустить «чужого» или пропустить всех «своих».

Рис. 4.2. График зависимости надежности системы от удобства использования

Не только FAR и FRR определяют качество биометрической системы. Если бы это было только так, то лидирующей технологией было бы распознавание людей по ДНК, для которой FAR и FRR стремятся к нулю. Но ведь очевидно, что эта технология не применима на сегодняшнем этапе развития человечества. Поэтому важной характеристикой является устойчивость к муляжу, скорость работы и стоимость системы. Не стоит забывать и то, что биометрическая характеристика человека может изменяться со временем, так что если она неустойчива — это существенный минус. Также важным фактором для пользователей биометрических технологий в системах безопасности является простота использования. Человек, характеристики которого сканируются, не должен при этом испытывать никаких неудобств. В этом плане наиболее интересным методом является, безусловно, технология распознавания по лицу. Правда, в этом случае возникают иные проблемы, связанные в первую очередь, с точностью работы системы.

Обычно биометрическая система состоит из двух модулей: модуль регистрации и модуль идентификации.

Модуль регистрации «обучает» систему идентифицировать конкретного человека. На этапе регистрации видеокамера или иные датчики сканируют человека для того, чтобы создать цифровое представление его облика. В результате сканирования чего формируются несколько изображений. В идеальном случае, эти изображения будут иметь слегка различные ракурсы и выражения лица, что позволит получить более точные данные. Специальный программный модуль обрабатывает это представление и определяет характерные особенности личности, затем создает шаблон. Существуют некоторые части лица, которые практически не изменяются с течением времени, это, например, верхние очертания глазниц, области окружающие скулы, и края рта. Большинство алгоритмов, разработанных для биометрических технологий, позволяют учитывать возможные изменения в прическе человека, так как они не используют для анализа области лица выше границы роста волос. Шаблон изображения каждого пользователя хранится в базе данных биометрической системы.

Модуль идентификации получает от видеокамеры изображение человека и преобразует его в тот же цифровой формат, в котором хранится шаблон. Полученные данные сравниваются с хранимым в базе данных шаблоном для того, чтобы определить, соответствуют ли эти изображения друг другу. Степень подобия, требуемая для проверки, представляет собой некий порог, который может быть отрегулирован для различного типа персонала, мощности PC, времени суток и ряда иных факторов.

Идентификация может выполняться в виде верификации, аутентификации или распознавания. При верификации подтверждается идентичность полученных данных и шаблона, хранимого в базе данных. Аутентификация — подтверждает соответствие изображения, получаемого от видеокамеры одному из шаблонов, хранящихся в базе данных. При распознавании, если полученные характеристики и один из хранимых шаблонов оказываются одинаковыми, то система идентифицирует человека с соответствующим шаблоном.

Достоинства и недостатки

Неоспоримыми достоинствами такого метода считается:

- Высокая достоверность;

- Более низкая стоимость устройств и их широкий выбор;

- Простая и быстрая процедура сканирования.

Из основных недостатков следует отметить:

- Папиллярные линии на пальцах легко повреждаются, вызывая ошибки в работе системы и блокируя проход служащим, имеющим на это право;

- Дактилоскопические сканеры должны иметь систему защиты от подделанного изображения: температурные сенсоры, детекторы давления и т.п.

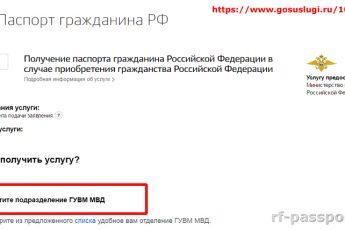

Как сдать биометрию?

Узнать, где в вашем городе можно сдать свои голос и лицо, можно с помощью карты на сайте Центробанка. Здесь можно найти список отделений банков с адресами и временем работы. Список постоянно расширяется, в нем появляются новые отделения и банки.

Для сдачи своих данных нужны только паспорт, СНИЛС и аккаунт на Госуслугах. После того, как вы подпишите согласие на обработку, сотрудник банка начал сбор биометрии. Процесс состоит из записи голоса и изображения лица. На первом этапе нужно три раза прочитать вслух цифры, например, — от 0 до 9, затем от 9 до 0, и в случайном порядке. На втором этапе сотрудник фотографирует лицо как на паспорт.

Отметим, что сбор биометрии может отличаться от места к месту.

Сканирование глаза

Радужная оболочка глаза является такой же уникальной, как и папиллярные линии на руке. Окончательно сформировавшись в два года, она фактически не меняется на протяжении всей жизни. Исключение составляют травмы и острые патологии болезней глаз. Это один из наиболее точных методов аутентификации пользователя. Устройства производят сканирование и первичную обработку данных 300-500 мс, сравнение оцифрованной информации на ПК средней мощности производится со скоростью 50000-150000 сравнений в сек. Метод не накладывает ограничения на максимальное число пользователей. Статистика FAR – 0,00%…0,10% и FRR- 0,08%… 0,19% собрана на основе алгоритма EyR SDK компании Casia. Согласно этим расчетам рекомендуется использование таких систем допуска в организациях с численностью персонала более 3000 чел. В современных устройства х широко используются камеры с 1,3 Мр матрицей, что позволяет захватывать во время сканирования оба глаза, это существенно повышает порог ложных или несанкционированных срабатываний.

Классификация

На сегодняшний день рынок биометрических систем аутентификации развит крайне неравномерно. Кроме того, за редким исключением производители систем безопасности выпускают и софт с закрытым исходным кодом, который подходит исключительно к их биометрическим считывателям.

Методы биометрической идентификации:

1. Статические, основанные на физиологических признаках человека, присутствующих с ним на протяжении всей его жизни:

- Идентификация по отпечатку пальца;

- Идентификация по лицу;

- Идентификация по радужной оболочке глаза;

- Идентификация по геометрии руки;

- Идентификация по термограмме лица;

- Идентификация по ДНК.

- Идентификация на основе акустических характеристик уха

- Идентификация по рисунку вен

Динамические берут за основу поведенческие характеристики людей, а именно подсознательные движения в процессе повторения какого-либо обыденного действия: почерк, голос, походка.

- Идентификация по голосу;

- Идентификация по рукописному почерку;

- Идентификация по клавиатурному почерку

- и другие.

Одним из приоритетных видов поведенческой биометрии — манера печатать на клавиатуре. При её определении фиксируется скорость печати, давление на клавиши, длительность нажатия на клавишу, промежутки времени между нажатиями.

Отдельным биометрическим фактором может служить манера использования мыши. Помимо этого, поведенческая биометрия охватывает большое число факторов, не связанных с компьютером, — походка, особенности того, как человек поднимается по лестнице.

Существуют также комбинированные системы идентификации, использующие несколько биометрических характеристик, что позволяет удовлетворить самые строгие требования к надежности и безопасности систем контроля доступа.

Статический метод биометрической аутентификации и его разновидности

Дактилоскопия — наиболее популярная технология биометрической аутентификации, основанная на сканировании и распознавании отпечатков пальцев.

Данный метод активно поддерживается правоохранительными органами, с целью привлечения в свои архивы электронных образцов. Также, метод сканирования отпечатков пальцев легок в использовании и надежен универсальностью данных. Главным устройством этого метода биометрической аутентификации есть сканер, который сам по себе имеет небольшие размеры и является относительно недорогим в цене. Такая аутентификация осуществляется достаточно быстро за счет того, что система не требует распознавания каждой линии узора и сравнения её с исходными образцами, находящимися в базе. Системе достаточно определить совпадения в масштабных блоках и проанализировать раздвоения, разрывы и прочие искажения линий (минуции).

Уникальность каждого отпечатка позволяет использовать данный метод биометрической аутентификации как в криминалистике, в процессах серьезных бизнес-операций, так и в быту. В последнее время появилось множество ноутбуков со встроенным сканером отпечатков пальцев, клавиатур, компьютерных мышей, а также смартфонов для аутентификации пользователя.

Есть и минусы в этой, казалось бы, неоспоримой и не поддельной, аутентификации. Из-за использования сложных алгоритмов распознавания мельчайших папиллярных линий, система аутентификации может демонстрировать сбои при недостаточном контакте пальца со сканером. Обмануть средство аутентификации и саму систему защиты можно и с помощью муляжа (очень качественно выполненного) или мертвого пальца.

По принципу работы, используемые для аутентификации сканеры, делятся на три вида:

- оптические сканеры, функционирующие на технологии отражения, или по принципу просвета. Из всех видов, оптическое сканирование не способно распознать муляж, однако, благодаря своей стоимости и простоте, именно оптические сканеры наиболее популярны;

- полупроводниковые сканеры — подразделяются на радиочастотные, емкостные, термочувствительные и чувствительные к давлению сканеры. Тепловые (термосканеры) и радиочастотные сканеры лучше всех способны распознать настоящий отпечаток и не допустить аутентификацию по муляжу пальца. Полупроводниковые сканеры считаются более надежными, нежели оптические;

- ультразвуковые сканеры. Данный вид устройств является самым сложным и дорогим. С помощью ультразвуковых сканеров можно совершать аутентификацию не только по отпечаткам пальцев, но и по некоторым другим биометрическим параметрам, таким как частота пульса и пр.

Аутентификация по сетчатке глаза. Данный метод стали использовать еще в 50-х годах прошлого столетия. В то время, как раз, была изучена и определена уникальность рисунка кровеносных сосудов глазного дна.

Сканеры сетчатки глаза имеют довольно большие габариты и более высокую цену, нежели сканеры отпечатков пальцев. Однако, надежность такого вида аутентификации гораздо выше дактилоскопии, что и оправдывает вложения. Особенности рисунка кровеносных сосудов глазного дна таковы, что он не повторяется даже у близнецов. Поэтому, такая аутентификация имеет максимальную защиту. Обмануть сканер сетчатки глаза, практически невозможно. Сбои при распознавании глазного рисунка незначительно малы — примерно, один на миллион случаев. Если, у пользователя нет серьезных глазных заболеваний (например, катаракта), он может уверенно использовать систему аутентификации по сетчатке глаза для защиты доступа к всевозможным хранилищам, приватных кабинетов и сверхсекретных объектов.

Сканирование сетчатки глаза предусматривает использование инфракрасного низкоинтенсивного излучения, которое направляется к кровеносным сосудам глазного дна через зрачок. Сигнал отображает несколько сотен характерных точек, которые записываются в шаблон. Самые современные сканеры вместо инфракрасного света направляют лазер мягкого действия.

Для прохождения данной аутентификации, человек должен максимально приблизить к сканеру лицо (глаз должен быть не далее 1,5 см от устройства), зафиксировать его в одном положении и направить взгляд на дисплей сканера, на специальную метку. Около сканера, в таком положении, приходится находиться приблизительно минуту. Именно столько много времени требуется сканеру для осуществления операции сканирования, после чего, системе понадобится еще несколько секунд для сравнения полученного образца с установленным шаблоном. Длительное нахождение в одном положении и фиксация взгляда на вспышку света и являются самыми большими недостатками использования данного вида аутентификации. Плюс, из-за относительно долгого сканирования сетчатки и обработки результатов, данное устройство невозможно устанавливать для аутентификации большого количества людей (например, проходной).

Аутентификация по радужной оболочке глаза. Данный метод аутентификации основан на распознавании уникальных особенностей радужной оболочки глаза.

Схожий на сеть, сложный рисунок подвижной диафрагмы между задней и передней камерами глаза — это и есть уникальная радужная оболочка. Данный рисунок человеку дается еще до его рождения и особо не изменяется в течении всей жизни. Надежности аутентификации методом сканирования радужной оболочки глаза способствует различие левого и правого глаз человека. Такая технология, практически, исключает ошибки и сбои при аутентификации.

Однако, сложно назвать устройства, считывающие рисунок радужной оболочки — сканерами. Это, скорее всего, специализированная камера, которая делает 30 снимков в секунду. Затем оцифровывается одна из записей и преобразовывается в упрощенную форму, из которой отбираются около 200 характерных точек и информация по ним записывается в шаблон. Это куда более надежно, чем сканирование отпечатков пальцев — для формирования таких шаблонов используются всего лишь 60-70 характерных точек.

Данный вид аутентификации предполагает дополнительную защиту от поддельных глаз — в некоторых моделях устройств, для определения «жизни» глаза, изменяется поток света, направленный в него и система отслеживает реакцию и определяет изменяется ли размер зрачка.

Данные сканеры уже широко используются, к примеру, в аэропортах многих стран для аутентификации сотрудников во время пересечения зон ограниченного доступа, а также, неплохо зарекомендовали себя в Англии, Германии, США и Японии во время экспериментального использования с банкоматами. Следует отметить, что при аутентификации по радужной оболочке глаза, в отличие от сканирования сетчатки, считывающая камера может находиться от 10 см до 1 метра от глаза и процесс сканирования и распознавания проходит намного быстрее. Данные сканеры стоят дороже, нежели вышеуказанные средства биометрической аутентификации, но, в последнее время и они становятся все более доступными.

Аутентификация по геометрии руки — данный метод биометрической аутентификации предполагает измерение определенных параметров человеческой кисти, например: длина, толщина и изгибы пальцев, общая структура кисти, расстояние между суставами, ширина и толщина ладони.

Руки человека не являются уникальными, поэтому для надежности данного вида аутентификации необходимо комбинировать распознавание сразу по нескольким параметрам.

Вероятность ошибок при распознавании геометрии кисти составляет около 0,1%, а это значит, что при ушибе, артрите и прочих заболеваниях и повреждениях кисти, скорее всего, пройти аутентификацию не удастся. Так что, данный метод биометрической аутентификации не подходит для обеспечения безопасности объектов высокой степени секретности.

Однако, данный метод нашел широкое распространение, благодаря тому, что он удобен для пользователей по целому ряду причин. Одной из немаловажных таких причин является то, что устройство для распознания параметров руки не принуждает пользователя к дискомфорту и не отнимает много времени (весь процесс аутентификации осуществляется за несколько секунд). Следующей причиной популярности аутентификации по геометрии руки можно назвать тот факт, что ни температура, ни загрязненность, ни влажность кисти не влияют на процедуру аутентификации. Также, удобен данный метод и тем, что для распознавания кисти можно использовать изображение низкого качества — размер шаблона, хранящегося в базе всего 9 байт. Процедура сравнения кисти пользователя с установленным шаблоном очень проста и легко может быть автоматизирована.

Устройства данного вида биометрической аутентификации могут иметь разный внешний вид и функционал — одни сканируют лишь два пальца, другие делают снимок всей руки, а некоторые современные устройства при помощи инфракрасной камеры сканируют вены и по их изображению осуществляют аутентификацию.

Данный метод впервые был использован в начале 70-х годов прошлого века. Сегодня подобные устройства можно встретить в аэропортах и различных предприятиях, где необходимо формировать достоверные сведения о присутствии того, или иного человека, учета рабочего времени и прочих процедур контроля.

Аутентификация по геометрии лица. Этот биометрический метод аутентификации является одним из «трёх больших биометрик» наряду с распознаванием по радужной оболочке и сканированию отпечатков пальцев.

Данный метод аутентификации подразделяется на двухмерное и трехмерное распознавание. Двухмерное (2D) распознавание лица используется уже очень давно, в основном, в криминалистике. Но, с каждым годом данный метод усовершенствуется, повышая, этим самым, уровень своей надежности. Однако, до совершенства двухмерному методу распознавания лица еще далеко — вероятность ложных срабатываний при данной аутентификации варьируется от 0,1 до 1 %. Еще выше частота ошибок непризнания.

Куда больше надежд возлагают на новейший метод — трехмерное (3D) распознавание лиц. Оценки надежности данного метода пока не выведены, так как он является относительно молодым. Разработкой систем трехмерного распознавания лиц занимаются около десяти ведущих мировых ИТ-компаний, в том числе и из России. Большинство таких разработчиков предоставляют на рынок сканеры вместе с программным обеспечением. И только некоторые работают над созданием и выпуском сканеров.

При трёхмерном распознавании лиц используется множество сложных алгоритмов, эффективность которых зависит от условий их применения. Процедура сканирования составляет около 20-30 секунд. В этот момент лицо может быть повернуто относительно камеры, что принуждает систему компенсировать движения и формировать проекции лица с четким выделением черт лица, таких как контуры бровей, глаз, носа, губ и др. Затем система определяет расстояние между ними. В основном, шаблон составляется из таких неизменных характеристик, как глубина глазных впадин, форма черепа, надбровных дуг, высота и ширина скул и прочих ярко выраженных особенностей, благодаря которым впоследствии система сможет распознать лицо даже при наличии бороды, очков, шрамов, головного убора и прочего. Всего для построения шаблона используется от 12 до 40 особенностей лица и головы пользователя.

Международный подкомитет по стандартизации в области биометрии (IS0/IEC JTC1/SC37 Biometrics) в последнее время занимается разработкой единого формата сведений для распознавания человеческих лиц на основе двух- и трехмерных изображений. Скорее всего, два данных метода объединят вы один биометрический метод аутентификации.

Термография лица. Данный биометрический метод аутентификации выражается в установлении человека по его кровеносным сосудам.

Лицо пользователя сканируется при помощи инфракрасного света и формируется термограмма — температурная карта лица, являющаяся достаточно уникальной. Данный метод по своей надежности сравним с методом аутентификации по отпечаткам пальцев. Сканирование лица при данной аутентификации можно производить с десятиметрового расстояния. Этот метод способен распознать близнецов (в отличии от распознавания по геометрии лица), людей, перенесших пластические операции, использующих маски, а также он эффективен не смотря на температуру тела и старение организма.

Однако, данный метод не распространен широко, возможно, из-за невысокого качества получаемых термограмм лиц.

Где применяется биометрическая защита

Биометрическая защита

Современные биометрические системы дают высокую надежность аутентификации объекта. Обеспечивают контроль доступа в следующих сферах:

- Передача и получение конфиденциальной информации личного или коммерческого характера;

- Регистрация и вход на электронное рабочее место;

- Осуществление удаленных банковских операций;

- Защита баз данных и любой конфиденциальной информации на электронных носителях;

- Пропускные системы в помещения с ограниченным доступом.

Уровень угрозы безопасности со стороны террористов и криминальных элементов привел к широкому использованию биометрических систем защиты и управления контролем доступа не только в государственных организациях или больших корпорациях, но и у частных лиц. В быту наиболее широко такое оборудование применяется в системах доступа и технологиях управления типа «умный дом».

Динамические методы биометрической аутентификации

Метод распознавания голоса. Биометрический метод аутентификации пользователя по голосу является наиболее доступным для реализации.

Данный метод позволяет произвести идентификацию и аутентификацию личности при помощи лишь одного микрофона, который подключен к записывающему устройству. Использование данного метода бывает полезным в судебных случаях, когда единственной уликой против подозреваемого служит запись телефонного разговора. Метод распознавания голоса является очень удобным — пользователю достаточно лишь произнести слово, без совершения каких-либо дополнительных действий. И, наконец, огромным преимуществом данного метода является право осуществления скрытой аутентификации. Пользователь не всегда может быть осведомлен о включении дополнительной проверки, а значит, злоумышленникам будет еще сложнее получить доступ.

Формирование персонального шаблона производится по многим характеристикам голоса. Это может быть тональность голоса, интонация, модуляция, отличительные особенности произношения некоторых звуков речи и другое. Если система аутентификации должным образом проанализировала все голосовые характеристики, то вероятность аутентификации постороннего лица никчемно мала. Однако, в 1-3 % случаев, система может дать отказ и настоящему обладателю ранее определенного голоса. Дело в том, что голос человека может меняться во время болезни (например, простуды), в зависимости от психического состояния, возраста и т.п. Поэтому, биометрический метод голосовой аутентификации нежелательно использовать на объектах повышенной безопасности. Он может быть использован для доступа в компьютерные классы, бизнес-центры, лаборатории и подобного уровня безопасности объекты. Также, технология распознавание голоса может применяться не только в качестве аутентификации и идентификации, но и как незаменимый помощник при голосовом вводе данных.

Метод распознавания клавиатурного почерка — является одним из перспективных методов биометрической аутентификации сегодняшнего дня. Клавиатурный почерк представляет собой биометрическую характеристику поведения каждого пользователя, а именно — скорость ввода, время удержания клавиш, интервалы между нажатиями на них, частота образования ошибок при вводе, число перекрытий между клавишами, использование функциональных клавиш и комбинаций, уровень аритмичности при наборе и др.

Данная технология является универсальной, однако, лучше всего, распознавание клавиатурного почерка подходит для аутентификации удаленных пользователей. Разработкой алгоритмов распознавания клавиатурного почерка активно занимаются как зарубежные, так и российские ИТ-компании.

Аутентификация по клавиатурному почерку пользователя имеет два способа:

- ввод известной фразы (пароля);

- ввод неизвестной фразы (генерируется случайным образом).

Оба способа аутентификации предполагают два режима: режим обучения и режим самой аутентификации. Режим обучения заключается в многократном вводе пользователем кодового слова (фразы, пароля). В процессе повторного набора, система определяет характерные особенности ввода текста и формирует шаблон показателей пользователя. Надежность такого вида аутентификации зависит от длины вводимой пользователем фразы.

Среди преимуществ данного метода аутентификации следует отметить удобство пользования, возможность осуществления процедуры аутентификации без специального оборудования, а также возможность скрытой аутентификации. Минусом данного метода, как и в случае с распознаванием голоса, можно назвать зависимость отказа системы от возрастных факторов и состояния здоровья пользователя. Ведь, моторика, куда сильнее, нежели голос, зависит от состояния человека. Даже простая человеческая усталость может повлиять на прохождение аутентификации. Смена клавиатуры, также может быть причиной отказа системы — пользователь способен не сразу адаптироваться к новому устройству ввода и поэтому, при вводе проверочной фразы, клавиатурный почерк может не соответствовать шаблону. В частности, это влияет на темп ввода. Хотя, исследователи предлагают повысить эффективность данного метода за счет использования ритма. Искусственное добавление ритма (например, ввод пользователем слова под какую-то знакомую мелодию) обеспечивает устойчивость клавиатурного почерка и более надежную защиту от злоумышленников.

Верификация подписи. В связи с популярностью и массовому использованию различных устройств с сенсорным экраном, биометрический метод аутентификации по подписи становится очень востребованным.

Максимально точную верификацию подписи обеспечивает использование специальных световых перьев. Во многих странах электронные документы, подписанные биометрической подписью, имеют такую же юридическую силу, что и бумажные носители. Это позволяет осуществлять документооборот значительно быстрее и беспрепятственно. В России, к сожалению, доверие оказывает лишь бумажный подписанный документ, или электронный документ, на который наложена официально зарегистрированная электронная цифровая подпись (ЭЦП). Но, ЭЦП легко передать другому лицу, что не сделаешь с биометрической подписью. Поэтому, верификация по биометрической подписи является более надежной.

Биометрический метод аутентификации по подписи имеет два способа:

- на основе анализа визуальных характеристик подписи. Данным способом предполагается сравнение двух изображений подписи на соответствие идентичности — это может осуществляться как системой, так и человеком;

- способ компьютерного анализа динамических характеристик написания подписи. Аутентификация таким способом происходит после тщательного исследования сведений о самой подписи, а также о статистических и периодических характеристиках ее написания.

Формирование шаблона подписи осуществляется в зависимости от требуемого уровня защиты. Всего, одна подпись анализируется пол 100-200 характерным точкам. Если же, подпись ставится с использованием светового пера, то помимо координат пера, учитывается и угол его наклона, нажатие пера. Угол наклона пера исчисляется относительно планшета и по часовой стрелке.

Данный метод биометрической аутентификации, как и распознавание клавиатурного почерка, имеют общую проблему — зависимость от психофизического состояния человека.

Идентификация по отпечаткам пальцев

Оптические сканеры для считывания отпечатков пальцев устанавливают на клавиатуры, мыши, ноутбуки, флэш-диски, а также могут применяться как отдельные внешние устройства и терминалы (например, в банках или аэропортах).

Доступ к информации будет недоступным в случае не совпадения узора отпечатка пальца пользователя, который допущен к информации.

Идентификация по характеристикам речи

Одним из традиционных способов идентификации является распознание человека по голосу. Интерес к данному методу поддерживается внедрением голосовых интерфейсов в операционные системы.

Голосовая идентификация является бесконтактной и разработаны системы ограничения доступа к информации на основе частотного анализа речи.

Идентификация по радужной оболочке глаза

Уникальной биометрической характеристикой каждого пользователя является радужная оболочка глаза. На изображение глаза, которое выделяется из изображения лица, накладывается специальная маска штрих-кодов. В результате получают матрицу, индивидуальную для каждого человека.

Специальные сканеры для распознания по радужной оболочке глаза подключаются к компьютеру.

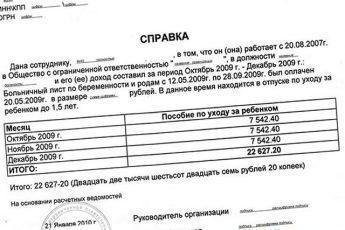

Сравнение биометрических методов по психологическому комфорту пользователя

| Биометрическая СКУД использует: | Комфорт пользователя |

| Отпечаток пальца | Средний |

| Распознавание лица 2D | Высокий |

| Распознавание лица 3D | Средний |

| Радужная оболочка глаза | Высокий |

| Сетчатка глаза | Низкий |

| Рисунок вен | Средний |

Психологический комфорт пользователей – также достаточно актуальный показатель при выборе системы безопасности. Если в случае с двухмерным распознаванием лиц или радужной оболочкой – оно происходит незаметно, то сканирование сетчатки глаза – довольно неприятный процесс. А идентификация по отпечатку пальца, хоть и не приносит неприятных ощущений, может вызывать негативные ассоциации с методами криминалистической экспертизы.

Применение в повседневной жизни

В быту биометрические технологии встречаются все чаще. В первую очередь в смартфоне, пожизненном спутнике современного человека, выполнима реализация сразу нескольких методов подтвердить личность владельца:

- по отпечатку пальца (при помощи специальной сканерной области);

- по чертам лица (с использованием камеры);

- по голосу (через микрофон).

Постоянно улучшаются не только технологии считывания, но и алгоритмы распознавания.

Уже выпущены модели со сканерами сетчатки и радужной оболочки глаза, но пока эти технологии нельзя назвать совершенными, т.к. есть информация, что их относительно просто обмануть.

Те же способы можно использовать для защиты доступа к информации на других гаджетах и ПК, к приборам в «умном доме». В продаже уже можно найти дверные замки, где вместо ключа служит палец, и рынок биометрических технологий для быта продолжает активно развиваться. Не смотря на постоянные инновации и усовершенствования других направлений, на данный момент, дактилоскопический метод является самым проработанным, распространённым и подходящим для персонального использования.

Применение в системах управления и контроля доступом (СКУД)

Существует множество предприятий, вход на территорию которых разрешен только определенному кругу лиц. Обычно они имеют ограждение, охрану и пропускные пункты. На пропускных пунктах находятся:

- котроллер (управляющий элемент, принимающий решение разрешить ли доступ);

- считыватель (сенсорный элемент, который воспринимает идентификаторы);

- идентификаторы (ключи для получения доступа) у всех, кто должен пройти внутрь.

С точки зрения организации защитной системы, значение имеет количество проходящих контроль людей, допустимый уровень ошибок и устойчивость к обману.

Основанные на биометрических признаках (в качестве идентификаторов) системы в этом смысле хорошо себя зарекомендовали. При необходимости максимально строгого контроля используют наиболее надёжные методы (аутентификация по сетчатке, радужной оболочке, отпечатку пальца), иногда их комбинацию. Для рядовых предприятий (где основная цель – определить, присутствует ли рабочий на месте и сколько времени) подходят менее надежные, но более простые в исполнении решения (голосовая аутентификация и прочие).

Возможные ошибки

Система может выдавать ошибки, в отличии от распознавания по паролям или электронным ключам. В этом случае различают следующие виды выдачи неверной информации:

— ошибка 1 рода: коэффициент ложного доступа (FAR) — одно лицо может быть принято за другое;

— ошибка 2 рода: коэффициент ложного отказа в доступе (FRR) – человек не распознается в системе.

Для того чтобы исключить, к примеру, ошибки данного уровня, необходимо пересечение показателей FAR и FRR. Однако это невозможно, так как для этого нужно было бы проводить идентификацию человека по ДНК.

Заключение

В каждом государстве свои законы о защите персональных данных, однако, независимо от географического положения и политической системы, наблюдаются общие признаки: заинтересованность властей, финансовых и транспортных бизнес-структур в сборе биометрических данных населения и сотрудничество и обмен информацией бизнес-структур и государства в делах обеспечения безопасности. Принимая во внимание эти факторы, несложно понять, что государственные биометрические базы данных естественным образом прирастают при поддержке коммерции. Поэтому наращивание баз персональных данных будет стремительно происходить по самым разным направлениям.

- https://hightech.fm/2020/10/13/biometrics-russia

- https://zakonguru.com/baza/biometriya.html

- https://intuit.ru/studies/courses/10620/1104/lecture/24041

- http://ohranivdome.net/kontrol-i-upravlnenie-dostupom/sistemy-identifikacii/biometricheskie-sistemy-autentifikacii-kak-sposob-realizacii-kontrolya.html

- http://www.techportal.ru/glossary/biometricheskaya_identifikaciya.html

- https://www.azone-it.ru/sovremennye-metody-biometricheskoy-identifikacii

- https://UmnieDoma.ru/biometricheskie-sistemy-nadezhnaya-zashhita-informacii/

- https://spravochnick.ru/informacionnaya_bezopasnost/biometricheskie_sistemy_zaschity/

- https://safeness.xyz/smart-house/35-biometricheskie-sistemy-zaschity.html

- https://FB.ru/article/222103/biometricheskie-sistemyi-zaschityi-opisanie-harakteristiki-prakticheskoe-primenenie

- https://www.dssl.ru/publications/stati/zashchita-biometricheskikh-dannykh-konfidentsialnost-vs-bezopasnost/